Geschichte der Kryptologie 2: Mittelalter und Frühe Neuzeit

Nachdem wir uns im ersten Teil der Reihe Geschichte der Kryptologie mit Verschlüsselungstechniken im Altertum beschäftigt haben, beleuchten wir nun weitere Entwicklungen des Mittelalters und der Frühen Neuzeit. Die Verfahren werden deutlich komplexer und eine Verschlüsselungsmethode galt sogar jahrhundertelang als le chiffre indéchiffrable (frz. die unentzifferbare Chiffre).

Das meistgenutzte kryptografische Instrument wird erfunden: die Chiffrierscheibe

Die erste bekannte Chiffrierscheibe wurde vom italienischen Mathematiker, Schriftsteller und Architekten Leon Battista Alberti (1404-1472) entwickelt. Eine Chiffrierscheibe besteht aus zwei aufeinanderliegenden und durch eine Achse verbundenen Scheiben, bei denen eine Scheibe das Klartextalphabet und die andere Scheibe das aus Buchstaben, Zahlen oder auch Symbolen bestehende Geheimtextalphabet enthält. Durch Drehung der inneren Scheibe wird jeweils ein Buchstabe einer bestimmten Verschlüsselung zugeordnet.

Auf den ersten Blick mutet das System simpel an und beruht in der Grundfunktion auf dem Verschieben von Alphabeten gegeneinander, wie es bereits von der Caesar-Chiffre bekannt ist. Bei richtiger Anwendung aber eröffnet die Chiffrierscheibe auch die Möglichkeit zu weit komplexeren Verschlüsselungen.

Von der monoalphabetischen zur polyalphabetischen Verschlüsselung

Eine einmalige Einstellung (z. B. A = G) ergibt eine monoalphabetische Verschlüsselung, bei der jeweils ein Buchstabe im Geheimtext einem Buchstaben des Klartextes zugeordnet wird. Durch Veränderung der Stellungen während der Anwendung entsteht eine polyalphabetische Verschlüsselung, bei der mehrere Geheimtextalphabete zum Einsatz kommen. Dieses Verfahren ist deutlich sicherer als die monoalphabetische Variante.

Dazu bietet eine Chiffrierscheibe mehrere Möglichkeiten. Einerseits werden die Geräte gleich mit zwei oder mehr Verschlüsselungsalphabeten ausgestattet. Hier wechselt man zum Beispiel nach jedem verschlüsselten Buchstaben zwischen dem äußeren und dem inneren Geheimalphabet. Doch auch eine einfache Chiffrierscheibe lässt sich polyalphabetisch nutzen: Nach dem ersten verschlüsselten Buchstaben dreht man den inneren Ring eine Stelle weiter nach rechts, nach dem zweiten Buchstaben zwei Stellen nach links, nach dem dritten Buchstaben drei Stellen nach rechts usw. Dadurch wird jedem Buchstaben ein anderes Alphabet zugeordnet.

Chiffrierscheiben, wie Alberti sie entwickelt hat, kamen jahrhundertlang zum Einsatz. Erst Anfang des 20. Jahrhunderts wurden sie schließlich von moderneren Systemen abgelöst. Im Rahmen seiner Dauerausstellung bietet das Deutsche Sionagemuseum seinen Besuchern die Möglichkeit, an einer interaktiven Station ein Rätsel mittels Chiffrierscheibe zu lösen.

Die unentzifferbare Chiffre

Ein weiteres polyalphabetisches Verschlüsselungsverfahren aus dem 16. Jahrhundert sollte sogar noch länger zur Anwendung kommen und zur Agentenkommunikation im Kalten Krieg dienen.

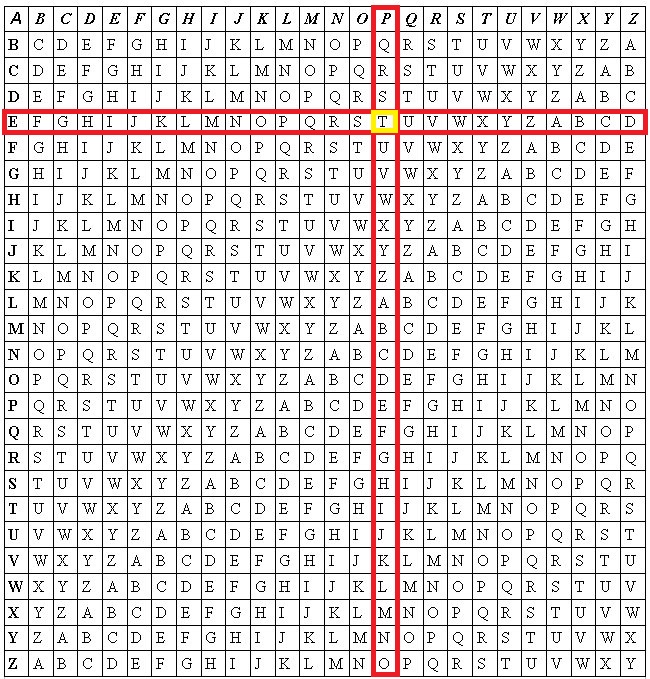

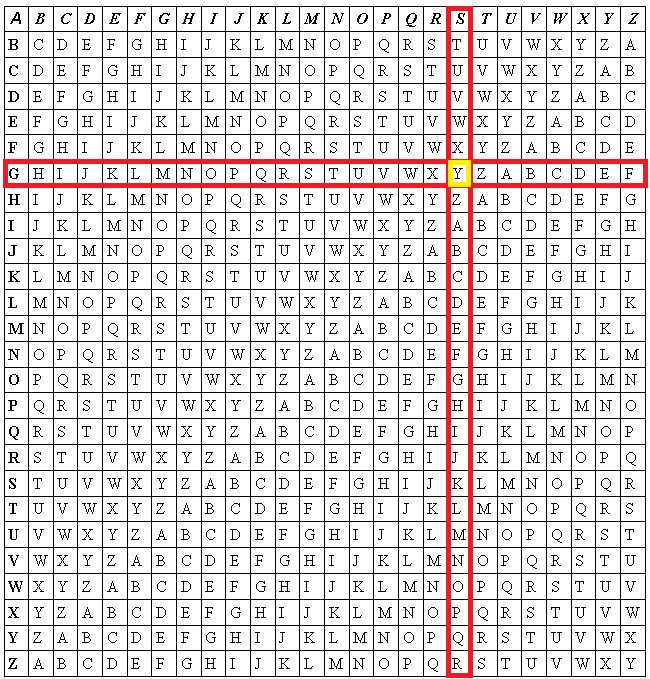

Als Grundlage diente die Tabula recta, bei der es sich um eine quadratische Darstellung von 26 × 26 Buchstaben gegeneinander verschobener Alphabete handelt. Sie wurde erstmals 1508 in einem Buch des Benediktiner-Mönches Johannes Trithemius (1462-1516) gezeigt. Das Verfahren wurde allerdings unter dem Namen Vigenère-Chiffre bekannt, ebenso wie die Tabula recta oft als Vigenère-Quadrat bezeichnet wird, benannt nach dem französischen Kryptologen Blaise de Vigenère (1523-1596).

Wenn man mit Hilfe der Vigenère-Chiffre zum Beispiel das Wort Spionage verschlüsseln möchte, benötigt man zuerst einen Schlüssel. Wir wählen zu Demonstrationszwecken das Wort Geheim als Schlüssel. Als Hilfsmittel dient das Vigenère-Quadrat. Die oberste waagerechte Zeile gilt dabei als Orientierung für die Klarschrift-Nachricht, die linke senkrechte Zeile als Orientierung für den Schlüssel. Um die Nachricht zu verschlüsseln, sucht man den Punkt im Inneren des Quadrats, an dem sich die jeweiligen Buchstaben aus Klartext und Schlüssel kreuzen.

Bei den ersten Buchstaben (Klartext = S / Schlüssel = G) wäre das der Buchstabe Y. Bei den zweiten Buchstaben (Klartext = P / Schlüssel = E) wäre das der Buchstabe T usw. Am Ende würde die Nachricht Spionage durch das Schlüsselwort Geheim zu YTPSVMMI.

Wenn der Empfänger die Nachricht entschlüsseln will, sucht er sich im Vigenère-Quadrat den ersten Buchstaben des Schlüsselwortes und daraufhin in dessen waagerechter Zeile den entsprechenden Buchstaben des chiffrierten Wortes. Von diesem Punkt aus findet er dann den ursprünglichen Klartext-Buchstaben, wenn er senkrecht bis zur obersten Zeile wandert.

Schwachpunkte der klassischen Vigenère-Chiffre

Bei dieser Verschlüsselung zeigt sich allerdings bereits ein Problem des Verfahrens, das entsteht, wenn man kurze Schlüsselwörter verwendet. Dieser Fehler wurde lange Zeit gemacht. Die Schlüsselwörter lassen sich dadurch zwar leichter merken, aber der chiffrierte Text ist auch leichter zu knacken. Das Problem: Um die gesamte Nachricht zu verschlüsseln, müssen zumindest Teile des Schlüsselwortes mehrfach verwendet werden. Dadurch entstehen Wiederholungen und Muster, die beim Dechiffrieren hilfreich sein können.

| Klartext: | S | P | I | O | N | A | G | E | ||||

| Schlüsselwort: | G | E | H | E | I | M | G | E | H | E | I | M |

| Geheimtext: | Y | T | P | S | V | M | M | I |

Diesem Problem wurde mitunter begegnet, indem man längere Textphrasen als Schlüssel verwendet. Das konnten ganze Sätze oder auch Abschnitte aus Büchern, zum Beispiel der Bibel, sein. Allerdings ergaben sich auch so Muster und die Schlüssel ließen sich erraten. Das wurde möglich, wenn man zum Beispiel wusste, welche Bücher eine Person nutzte oder wenn die Verschlüsselung mit identischen Textphrasen bei verschiedenen Nachrichten wiederholt wurde.

Weiterentwicklung der Vigenère-Chiffre im 19. Jahrhundert

Trotz dieser Schwächen galt das Verfahren bis Mitte des 19. Jahrhunderts allgemein als unknackbar. 1882 entwickelte der Kryptologe Frank Miller (1842–1925) das Verfahren so weiter, dass es tatsächlich unknackbar wird – vorausgesetzt, man hält alle Regeln ein. Dabei musste der Schlüssel aus einer völlig willkürlichen Zusammensetzung von Buchstaben bestehen, die gleiche Länge wie der Klartext haben und durfte nur ein einziges Mal verwendet werden. Auf diese Weise ist das Auftreten von Mustern ausgeschlossen und es ergeben sich unzählige Möglichkeiten die Nachricht zu lösen.

Wie dieses Verfahren im 20. Jahrhundert als One-Time-Pad zur Anwendung kam, besprechen wir in einer späteren Folge der Kryptologie-Reihe.

Autor: Florian Schimikowski

Veröffentlicht am: 06.05.2021